14021/J XXIV. GP

Eingelangt am 18.02.2013

Dieser Text wurde elektronisch übermittelt. Abweichungen vom Original sind

möglich.

ANFRAGE

der Abgeordneten Bucher

Kolleginnen und Kollegen

an die Bundesministerin für Inneres

betreffend Cyberspionage gegen Österreich

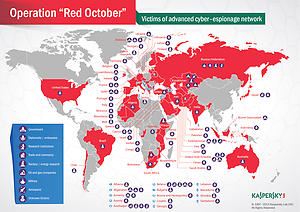

Laut nachstehendem Artikel des Nachrichtenmagazins „Focus“ wurde ein groß angelegter Spionage-Angriff über das Internet auf diplomatische Vertretungen, Regierungsorganisationen und Forschungsinstitute in verschiedenen Ländern entdeckt. Laut beigefügter Übersicht dürfte auch Österreich betroffen gewesen sein. Dies gilt es zu hinterfragen.

http://www.focus.de/digital/internet/operation-roter-oktober-einzigartige-und-hochflexibele-cyberspionage-aktion-enttarnt_aid_897766.html

„Operation Roter Oktober“

„Einzigartige und hochflexibele“ Cyberspionage-Aktion enttarnt

Montag, 14.01.2013, 16:18

Kaspersky

Experten sprechen von einer gigantischen Cyberspionage-Aktion und einem „einzigartigen und hochflexiblen Schadprogramm“. Es beschaffte sich vertrauliche geopolitische Informationen von Regierungen und diplomatischen Vertretungen.

Sicherheitsexperten haben einen groß angelegten Spionage-Angriff über das Internet auf diplomatische Vertretungen, Regierungsorganisationen und Forschungsinstitute in verschiedenen Ländern entdeckt. Betroffen waren vor allem Einrichtungen in Osteuropa sowie in Zentralasien. Seit mehreren Jahren seien Computer und Netzwerke der Organisationen systematisch nach hochsensiblen Dokumenten mit vertraulichen geopolitischen Inhalten durchsucht worden, teilte der russische Antivirus-Spezialist Kaspersky Lab am Montag mit.